Uygulama Denetimi ve HIPS

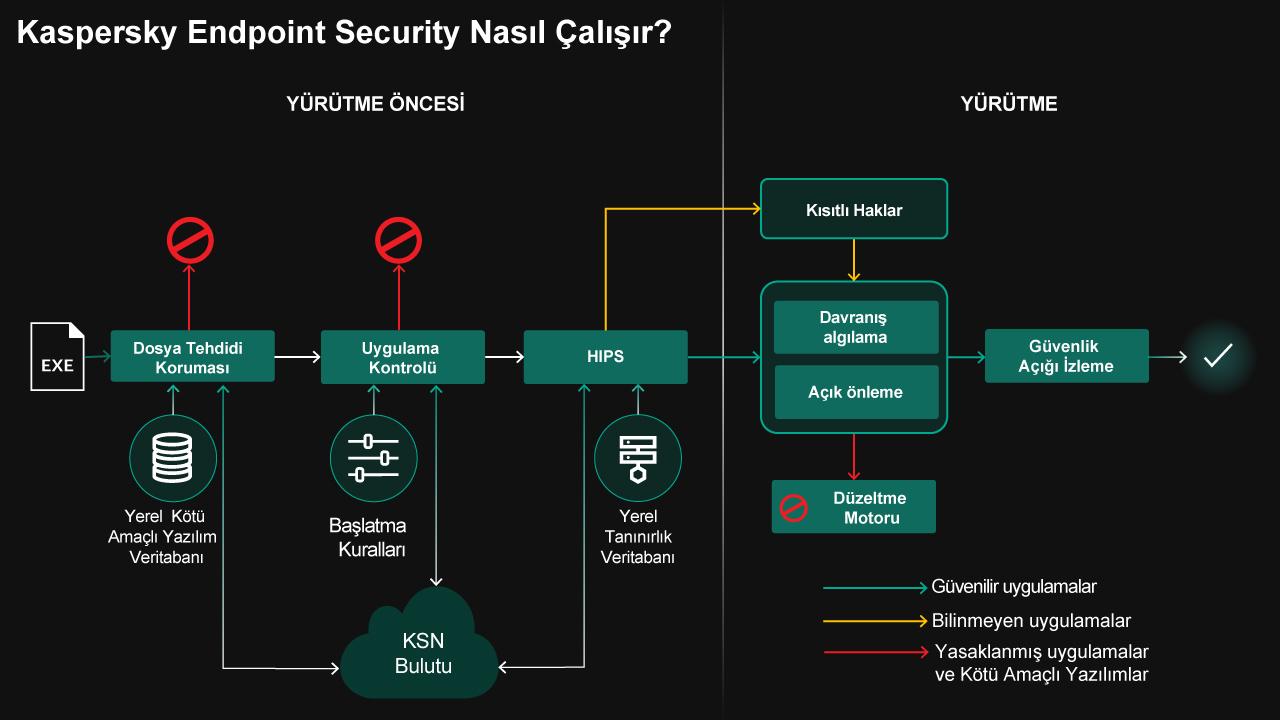

Siber saldırılardan korunmaya yönelik geleneksel yöntemler, yürütmeden önce tüm uygulamaları bilinen kötü amaçlı yazılım göstergesi veritabanlarına karşı kontrol eden kötü amaçlı yazılım algılamasına dayanır. Kaspersky ürünlerinde, bu temel tehdit koruması katmanı KSN bulutu algılaması, ML kötü amaçlı yazılım sınıflandırması, Rootkit Koruması ve diğer kötü amaçlı yazılımdan koruma teknolojileriyle temsil edilir.

Diğer bir etkili yaklaşım, saldırılan sistemlerde hijyeni sıkılaştırmaktır. Uygulamaların kritik sistem kaynaklarına erişimini zorlaştırarak bilinmeyen tehditler bile engellenebilir. Dosyanın yürütülmesine yerel beyaz listeye alma/kara listeye alma kurallarına bağlı olarak izin veren ya da yürütmeyi engelleyen Uygulama Denetimi ve uygulama tanınırlığına göre uygulamanın ana bilgisayar kaynaklarına (veriler, kayıt defteri anahtarları, işlemci belleği vb.) erişimini kısıtlayan Host-based Intrusion Prevention System, kaynak odaklı koruma yöntemlerimizin başlıca örnekleridir.

Kaspersky'nin çok katmanlı uç nokta güvenliği yaklaşımını tamamlamak için bazı yeni nesil yürütme denetimi teknolojilerine de değinmemiz gerekir: Davranış Algılama, Açıklardan Yararlanmayı Önleme, Düzeltme Motoru ve Güvenlik Açığı İzleme teknolojileri, başka TechnoWiki makalelerinde tanımlanacaktır.

Güven kategorileri

Kaspersky çözümlerinde kaynak koruması, uygulamalara güven kategorisi atamaya ve her bir kategori için izin verilen işlemleri tanımlamaya dayanır:

- Uygulamaların güven kategorilerine atanması.

- Uygulamanın başlama ve diğer işlemler, veriler, ağ vb. ile etkileşime geçme yetkisinin kural tabanlı denetimi.

- Uygulama, kötü amaçlı etkinlik (diğer uygulamaları kontrol etme girişimi, kayıt defteri girdilerini değiştirme vb.) gösterdiği anda ayrıcalık düşürme özelliğiyle uygulama denetimi.

- Uygulama atamasına, denetimine ve izlemesine güven sağlayan korumalı önyükleme.

Uygulama ayrıcalıkları, uygulamanın bulunduğu güven kategorisine göre tanımlanır. Ana bilgisayarda otomatik olarak uygulamaların envanteri çıkarılır ve uygulamalar bir güven kategorisine atanır. Kaspersky Endpoint Security for Business (KESB) ürününde, uygulama listeleri kullanıcı bilgisayarlarından yöneticilere iletilir ve bu sayede yöneticiler kendi uygulama denetimi ilkelerini geliştirebilir.

Uygulamaların bir güven kategorisine atanması; kötü amaçlı yazılım koruması motorunun uygulama davranışına yönelik değerlendirmesine, KSN'deki tanınırlık bilgilerine, elektronik imzaya ve uygulama bütünlüğü denetimine bağlıdır. Uygulamalar, ilk başlatılmalarında ya da ana bilgisayara kötü amaçlı yazılımdan koruma çözümünün yüklenmesi sonrasında grup halinde değerlendirilir.

Güven kategorileri şöyledir:

- Güvenilir uygulamalar: Doğrulanmış imzaya ve bütünlüğe sahip işletim sistemi uygulamaları (svchost, smss ve diğerleri), bilinen tedarikçilere ait meşru uygulamalar.

- Güvenli olmayan uygulamalar: Kötü amaçlı yazılımlar. Bu uygulamalar başlamadan bile önce engellenir.

- Bilinmeyen uygulamalar: Bu uygulamalar, karakterlerine göre kısıtlanır. Örneğin, reklam yazılımı olarak tanınan uygulamaların (bunlar kötü amaçlı yazılım değildir) çalıştırılmasına izin verilir ancak diğer işlemlere kod eklemelerine izin verilmez. Kötü amaçlı yazılım etkinliği göstermeyen ancak imzasız olan uygulamalar daha geniş ayrıcalıklara sahip olur.

İlk başta yapılan kategorilendirmeden sonra uygulamalar, kötü amaçlı yazılım koruması çözümü tarafından izlenmeye devam eder. Uygulama daha sonra kötü amaçlı yazılım özellikleri sergilerse daha düşük bir güven kategorisine düşürülür ve ayrıcalıkları kısıtlanır. Uygulama tanınırlığının yakın zamanda bulutta daha düşük bir seviyeye düşürülmüş olması ihtimaline karşı, tanınırlık bilgileri KSN üzerinden düzenli olarak tekrar doğrulanır.

"Güvenilir" kategorisinde olmayan uygulamaların yaptığı işlemler, Düzeltme Motoru tarafından kaydedilir. Uygulamanın kötü amaçlı yazılım olduğu ortaya çıkarsa motor, uygulamanın yaptığı değişiklikleri geri alır.

Uygulama Kontrolü

Uygulamanın başlama yetkisi, içinde bulunduğu güven kategorisi tarafından belirlenir.

Kaspersky Internet Security (ev kullanıcıları için) çözümünde kullanıcılar, ana bilgisayarlarında uygulama engelleme ayarlarını değiştirebilir ve modunu seçebilir:

- Otomatik modda, güvenilir olmayan uygulamalar otomatik olarak engellenir (Kara liste).

- Default Deny modunda (Beyaz liste), yalnızca güvenilir uygulamalar (PE32 dosyaları, .Net yürütülebilir dosyaları, yükleyiciler ve diğer çeşitli dosya formatları). Yeniden başlatma ve işletim sistemi güncellemesi sırasında da olmak üzere diğer uygulamalar kalıcı olarak engellenir.

- Manuel modda kullanıcılar, belirli bir uygulamanın ilk defa başlatılırken engellenip engellenmeyeceğini belirleyebilir.

Kaspersky Endpoint Security for Business ürününde yöneticiler; uygulamalar, yürütülebilir modüller (PE dosyaları, exe, scr, dll) ve çeşitli yorumlayıcılar (com, bat, cmd, ps1, vbs, js, msi, msp, mst, ocx, appx, reg, jar, mmc, hta, sys) üzerinden yürütülen komut dosyaları için başlangıç engelleme ilkeleri yapılandırabilir. Bunun için yönetici, kullanıcı bilgisayarlarındaki uygulamaların envanterini çıkarır ve kullanıcının meta verileri de (tedarikçi, sertifika, ad, sürüm, yükleme yolu vb.) içeren listelerini alır. Daha sonra ana bilgisayarlarda yeni uygulamalar görülürse bunların da envanteri çıkarılır.

Uygulamalar, otomatik olarak hiyerarşik kategorilere (ör. oyunlar, ofis uygulamaları, tarayıcılar) ayrılır. Kategoriler, yöneticilerin uygulama başlangıç ilkeleri için gruplar oluşturmasına yardımcı olur. Kullanıcı grupları için yöneticiler; belirli uygulamaların, uygulama kategorilerinin veya belirli koşulları karşılayan uygulamaların (ör. düşük KSN bulutu puanına sahip uygulamalar) başlangıcını engelleyebilir.

Uygulama Denetimi, aynı zamanda beyaz liste kurallarının ilk yapılandırmasını basitleştirmeye yönelik çeşitli araçlar da sağlar. Bunlar arasında envanter sonuçlarına, Kaspersky tarafından önerilen önceden tanımlanmış kurallara ve Güvenilir Kaynaklar (dosya konumları ya da referans bilgisayarlar) temel alınarak dinamik olarak güncellenen beyaz liste kurallarına göre kurallar oluşturan bir sihirbaz da bulunur.

Kullanıcılar, KESB arayüzleri üzerinden yöneticiden bir uygulamayı başlatma izni isteyebilir. Meşru bir uygulamanın engellenmesinin önüne geçmek için yöneticiler, test modunda bir engelleme kuralı etkinleştirebilir. Test kuralları uygulama başlangıcını etkilemez ancak yöneticiler, tüm tetikleyicilerden haberdar edilir ve bu sayede uygulama başlangıcının istenmeden engellendiği durumları belirleyebilir ve ağlarında önerilen kuralları (hatta başlangıç denetimi özelliğinin tamamını) test edebilirler.

HIPS

Uygulamanın güven kategorisi, uygulamanın başlama yetkisini kontrol etmenin yanı sıra ayrıcalıklarını da (ör. uygulamanın ana bilgisayar sisteminde yapabilecekleri) tanımlar. Ayrıcalık denetimi kural tabanlıdır ve ev kullanıcıları ya da işletme çözümü yöneticisi tarafından değiştirilebilen önceden tanımlı bir "kullanıma hazır" kural seti içerir.

Her bir güven kategorisi için kurallar, bir uygulamanın aşağıdakileri yapma yetkisini tanımlar:

- Dosyaları, kayıt defteri anahtarlarını değiştirme (okuma, yazma, oluşturma, silme)

- Ağ bağlantıları kurma

- Web kamerasına ve mikrofonuna erişme (bu konuda güvenilir uygulamalara bile daha katı kurallar uygulanır)

- Sistem işlemleri gerçekleştirme (ör. işlem açma, Windows kapatma). Sistem işlemlerini kontrol etmek önemlidir çünkü kötü amaçlı yazılımlar bunları kullanarak diğer işlemlerin belleğine müdahalede bulunabilir, kod ekleyebilir ya da işletim sisteminin çalışmasına müdahale edebilir.

Her bir kural; etkilediği uygulama kategorilerini, kontrol ettiği eylemi ve kararını tanımlar: "izin ver" ya da "reddet". Ev kullanıcısı çözümünde bu karar, "kullanıcıya sor" şeklinde olabilir. Bu durumda kullanıcıdan bir karar vermesi istenir ve bu kararlar önbelleğe alınır.

Güvenli kapsayıcı

Özel bir HIPS kuralı kümesini kullanarak herhangi bir işlem güvenli bir kapsayıcıda çalışabilir: Bu işleme erişim, güvenilir uygulamalar için bile oldukça kısıtlıdır. Ek kısıtlamalarla ekran görüntüsü engelleme, pano koruması ve işlemi kötü amaçlı kod eklemelerinden koruyan bütünlük denetimi sağlanabilir. Bu sayede uygulamanın tüm dahili verileri (kullanıcının kişisel verileri de dahil) güvende tutulur. Bu HIPS yöntemi, Güvenli Para (Güvenli Tarayıcı) modunun temelini oluşturur.

İşletim sistemi önyükleme koruması

İşletim sistemi önyüklemesi sırasında güvenilir olmayan uygulamaların tümü engellenir ve diğer uygulamalar kısıtlanır (örneğin ağ erişimleri engellenir). Bu, bilgisayar önyüklemesi sırasında saldırıya uğrama ihtimalini azaltır.

İlgili Ürünler

Kaspersky Endpoint Security for Business

Kaspersky Internet Security

İlgili Teknolojiler

The protection technologies of...