Bir programa ihtiyacınız olduğunda, ancak henüz resmi bir lisans satın alamadığınızda ne yaparsınız? Doğru cevap, “Deneme sürümünü kullanırım.” veya “Ücretsiz bir alternatif bulurum.” olmalı. “Kırılmış bir sürüm için çevrimiçi arama yaparım.” ise kesinlikle yanlış bir cevap.

Şüpheli alternatif kaynakların, yazılımların kırılmış sürümlerini ve daha başka pek çok içerik sundukları bilinmektedir. Reklamlarla dolu sitelerden geçerek, istediğiniz programı (genellikle gelecekteki güncellemeler ve ağ işlevselliği hariç), ancak bir madenci, hırsız veya yerleştirilmiş kötü niyetli başka bir şeyle birlikte alabilirsiniz.

Gerçek hayattan örneklere dayanarak, talep gören programların anında indirilmesini sağlayan sitelerden neden kaçınmanız gerektiğini açıklıyoruz.

SourceForge’da madenci ve hırsız yazılımı

SourceForge bir zamanlar açık kaynaklı her şey için en büyük siteydi, bir anlamda GitHub’ın öncüsüydü. Ancak SourceForge’un öldüğünü düşünmeyin, günümüzde yazılım barındırma ve dağıtım hizmetleri sunuyor. Yazılım portalında, isteyen herkes tarafından yüklenen çok sayıda proje var.

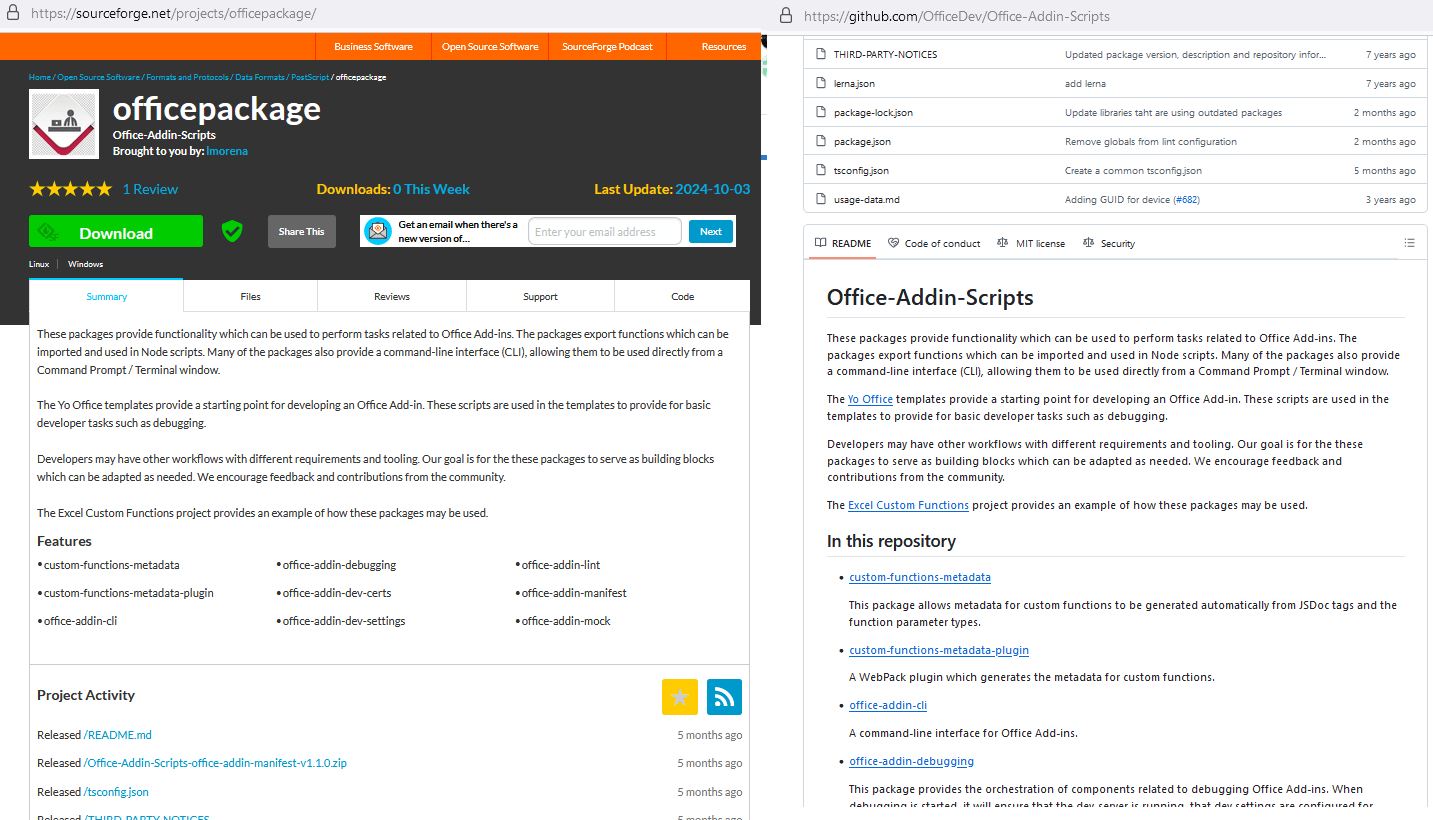

GitHub’da olduğu gibi, bu kozmopolitlik üst düzey güvenliğin önünde bir engel oluşturuyor. Sadece bir örneği ele alalım: Uzmanlarımız SourceForge’da officepackage adlı bir proje buldular. Net bir açıklama, saçma olmayan bir isim, hatta bir olumlu eleştiri ile ilk bakışta zararsız görünüyor.

Peki ya size açıklamanın ve dosyaların GitHub’daki ilgisiz bir projeden aynen kopyalandığını söylersek? Alarm zilleri çalmaya başladı bile. Bununla birlikte, İndir düğmesine tıkladığınızda bilgisayarınıza hiçbir kötü amaçlı yazılım bulaşmıyor; proje görünüşe göre temiz. Görünüşe göre, kötü amaçlı yük doğrudan officepackage projesi aracılığıyla değil, onunla ilişkili web sayfası aracılığıyla dağıtılıyor. Bu nasıl mümkün olabiliyor?

Gerçek şu ki, SourceForge’da oluşturulan her proje kendi alan adını alıyor ve sourceforge.io‘da barındırılıyor. Böylece, officepackage adlı bir projeye officepackage.sourceforge[.]io adresinde bir web sayfası veriliyor. Bu tür sayfalar arama motorları tarafından kolayca indekslenebilir ve arama sonuçlarında üst sıralarda yer alır. Saldırganlar da kurbanlarını bu şekilde çekerler.

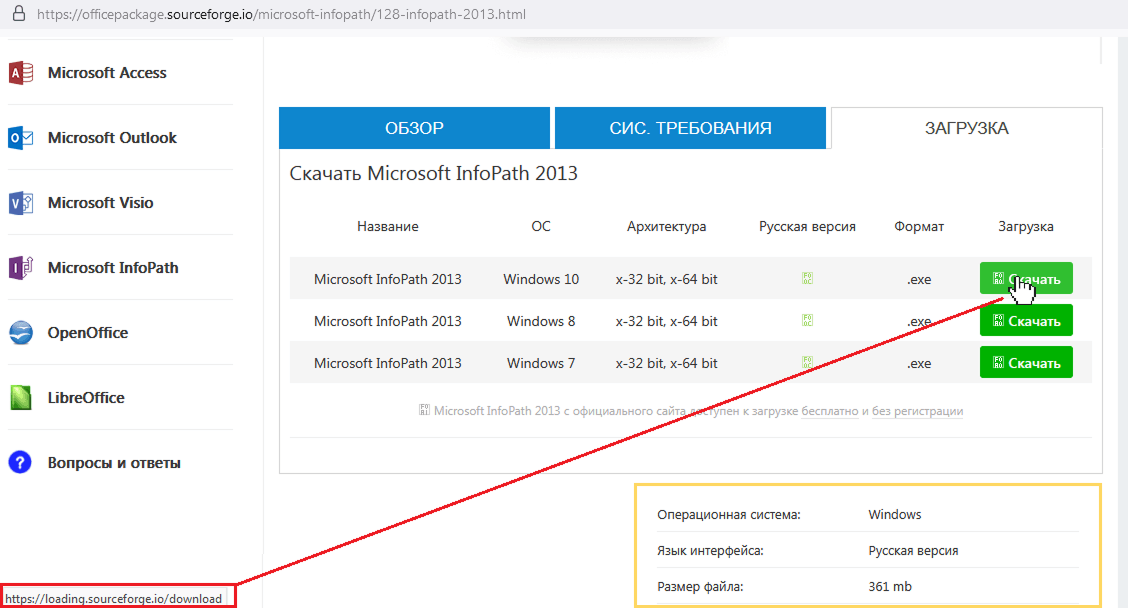

Bir arama motorundan officepackage.sourceforge[.]io adresini ziyaret eden kullanıcılar, Microsoft Office paketinin neredeyse tüm sürümlerinin indirilebildiği bir sayfaya yönlendiriliyor. Ancak, her zaman olduğu gibi, şeytan ayrıntıda gizli: İndir düğmesinin üzerine geldiğinizde, tarayıcı durum çubuğu https[:]//loading.sourceforge[.]io/download bağlantısını gösteriyor. Tuzağı gördünüz mü? Bu yeni bağlantının officepackage ile hiçbir ilgisi yok; yükleme tamamen farklı bir proje.

SourceForge yazılım portalındaki “officepackage” sayfasındaki “İndir” düğmesi, tamamen farklı bir projeye yönlendiriyor.

Kullanıcılar, tıklamalarının ardından projenin yükleme sayfasına değil, başka bir İndir düğmesinin bulunduğu başka bir aracı siteye yönlendiriliyor. Ve ancak buna tıkladıktan sonra, sörf yapmaktan yorulan kullanıcı, vinstaller.zip adlı bir arşiv bir dosyası alabiliyor. İçinde başka bir arşiv var ve bu ikinci arşivin içinde kötü amaçlı bir Windows Yükleyicisi bulunuyor.

Bu şeytani matruşkanın kalbinde iki zararlı yazılım var: Microsoft ürünleri yerine, bir madenci ve ClipBanker (panodaki kripto cüzdan adreslerini değiştirmeye yarayan kötü amaçlı yazılım) yükleyici çalıştırıldıktan sonra kurbanın cihazına bulaşıyor. Enfeksiyon şemasının ayrıntıları için Securelist blogumuzdaki çalışmanın tam versiyonuna bakabilirsiniz.

Meşru yazılım olarak gizlenmiş kötü amaçlı TookPS yükleyicisi

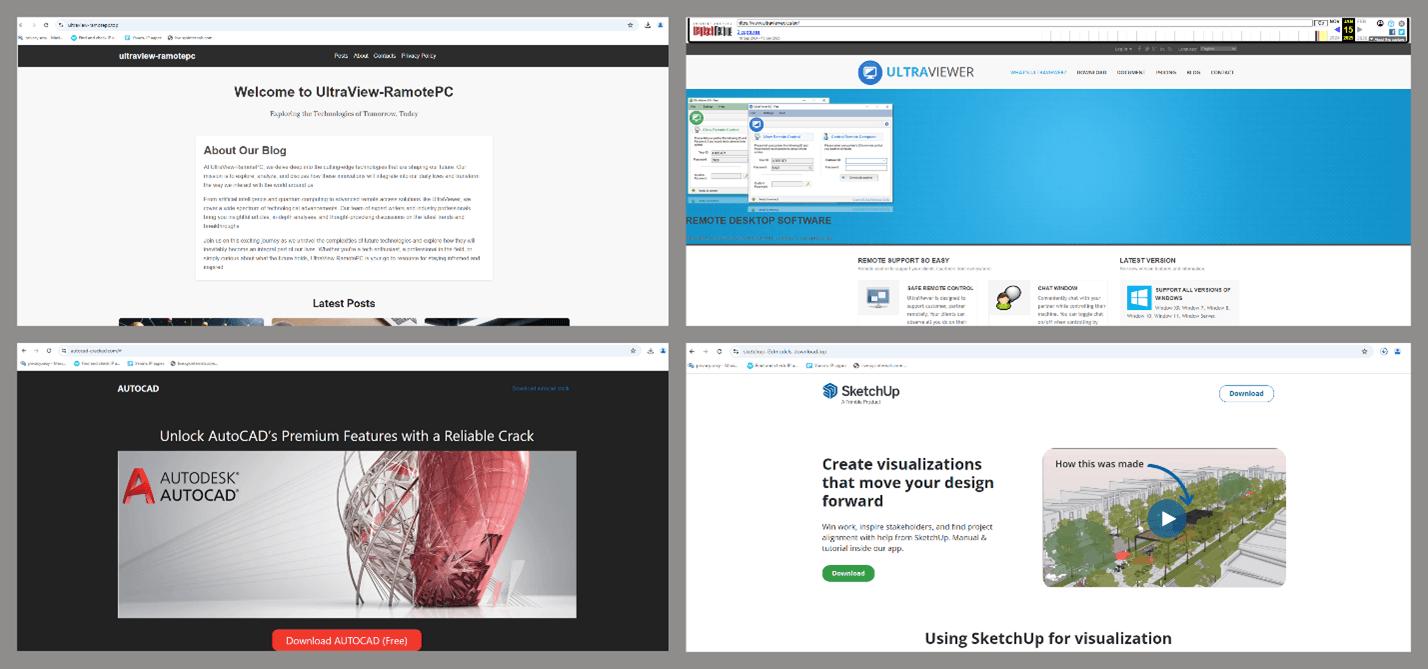

Siber suçlular kendilerini SourceForge ve GitHub ile sınırlamazlar. Uzmanlarımız tarafından ortaya çıkarılan bir başka yeni vakada, saldırganların sahte DeepSeek ve Grok istemcilerinden aşina olduğumuz kötü amaçlı TookPS indiricisini, özel yazılımların ücretsiz indirildiği sahte web sitelerini kullanarak dağıttıkları tespit edildi. Kullanıcılara UltraViewer, AutoCAD, SketchUp ve diğer popüler profesyonel yazılımların kırılmış sürümlerini sunan bu tür bir dizi site keşfettik; bu da saldırının yalnızca ev kullanıcılarını değil, profesyonel serbest çalışanları ve kuruluşları da hedef aldığı anlamına geliyor. Tespit edilen diğer zararlı dosyalar arasında, ünlü müzik yapma ve para yönetimi uygulamalarının sürümleri olduğu iddia edilen Ableton.exe ve QuickenApp.exe adları da var.

Yükleyici dolambaçlı yollarla kurbanın cihazına iki arka kapı indirdi: Backdoor.Win32.TeviRat ve Backdoor.Win32.Lapmon. Kötü amaçlı yazılımın kurbanın cihazına tam olarak nasıl ulaştığını öğrenmek için başka bir Securelist gönderisine bakalım. Saldırganlar, kötü amaçlı yazılım aracılığıyla kurbanın bilgisayarına tam erişim elde etti.

Kendinizi nasıl korursunuz?

İlk olarak, korsan yazılım indirmeyin. Hiçbir koşulda. Asla. Kırılmış bir program cazip bir şekilde ücretsiz ve anında kullanılabilir olabilir, ancak ödeyeceğiniz bedel parayla değil, verilerle, yani kişisel verilerinizle ölçülecektir. Tabii ki bu aile fotoğrafları ve arkadaşlarla yapılan sohbetler demek de değil. Siber suçlular kripto para cüzdanlarınızın, ödeme kartı bilgilerinizin, hesap şifrelerinizin ve hatta kripto para madenciliği için bilgisayarınızın kaynaklarının peşindedir.

SourceForge, GitHub ve diğer yazılım portallarını kullanan herkes için önerdiğimiz kuralların bir listesini burada bulabilirsiniz.

- Bir uygulamanın tam sürümünü satın alamıyorsanız, kırılmış yazılımları değil, alternatifleri veya deneme sürümlerini kullanın. Tam işlevsellik elde edemeyebilirsiniz, ancak en azından cihazınızın güvende olduğu garanti edilir.

- Programları yalnızca güvenilir kaynaklardan indirin. SourceForge ve GitHub uygulamalarının gösterdiği gibi, o zaman bile dikkatli davranmalı ve indirilen tüm dosyaları bir antivirüs ile taramalısınız.

- Kripto para ve bankacılık verilerinizi güvenilir araçlarla koruyun. Sanal cüzdanlara, fiziksel cüzdanlarla aynı saygıyı gösterin.

Korsan yazılım indirmemeye dair daha fazla kaynak için aşağıdaki bağlantıları ziyaret edebilirsiniz:

korsan yazılım

korsan yazılım

İpuçları

İpuçları