Kaspersky Daily olarak, blogumuzun okuyucularını cihazlarına içerik indirirken çok dikkatli olmaya çağırıyoruz. Sonuçta, modlar ve hacklenmiş sürümler içeren resmi olmayan kaynaklar bir yana, Google Play bile kötü amaçlı yazılımlara karşı dokunulmazlığa sahip değildir. Dijital dünya dönmeye devam ettiği sürece, Truva atları güvenilir bir korumaya sahip olmayan cihazlara sızmaya devam edecektir.

Bugün dünya çapında 11 milyon Android kullanıcısının Necro Truva Atı’na nasıl kurban gitmiş olabileceğinin hikayesini anlatıyoruz. Truva atını hangi uygulamalarda bulduğumuzu ve kendinizi nasıl koruyacağınızı öğrenmek için okumaya devam edin.

Necro nedir?

Düzenli okuyucularımız Necro hakkındaki 2019 tarihli ilk yazımızı anımsayacaktır. O dönemde uzmanlarımız, Google Play’de 100 milyondan fazla indirilen bir metin tanıma uygulaması olan CamScanner’da bir Truva atı keşfetmişti. Şimdi “nekromanserler” eski Truva atını canlandırdılar; ki hem Google Play’deki popüler uygulamalarda hem de resmi olmayan sitelerdeki çeşitli uygulama modlarında, özellik bakımından daha güçlü bir sürümünü bulduk. Bu uygulamaların geliştiricileri büyük olasılıkla, Necro’nun koda sızdığı, doğrulanmamış bir reklam entegrasyon aracı kullandılar.

Kendi kodunu görünüşte zararsız bir görüntü içine gizlemek için, kötü amaçlı yükünü steganografi kullanarak kurnazca indiren bugünün Necro’su, tespit edilmekten kaçınmak için gizlenmiş bir yükleyici olsa da bu; onu bulmamızı engellemedi!

İndirilen kötü amaçlı modüller; herhangi bir DEX dosyasını (Android için yazılmış derlenmiş kod) yükleyip çalıştırabilir, indirilen uygulamaları yükleyebilir, kurbanın cihazı üzerinden tünel açabilir ve hatta potansiyel olarak ücretli abonelikler satın alabilirler. Ayrıca, görünmez pencerelerde reklamlar görüntüleyebilir ve bunlarla etkileşime girebilir, rastgele bağlantılar açabilir ve herhangi bir JavaScript kodunu çalıştırabilirler.

Necro’nun nasıl tasarlandığı ve nasıl çalıştığı hakkında daha fazla bilgiyi Securelist blogumuzda bulabilirsiniz.

Necro’nun gizlendiği yerler

Spotify’ın kullanıcı tarafından modlanmış bir sürümünde, fotoğraf düzenleme uygulaması Wuta Camera’da, Max Browser’da ve hem WhatsApp hem de popüler oyunların (Minecraft dahil) modlarında kötü amaçlı yazılımın izlerini bulduk.

Modlanmış Spotify’da

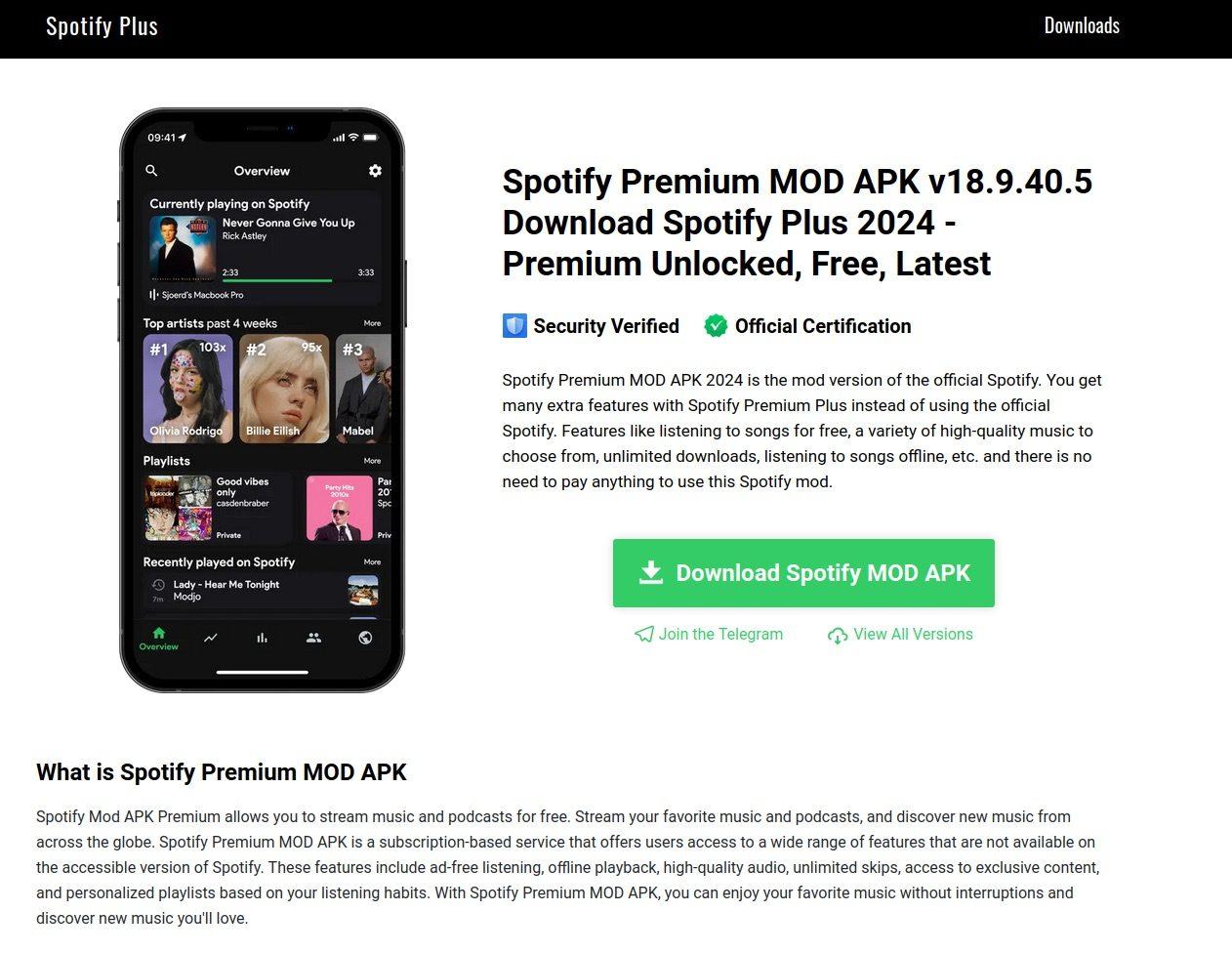

Araştırmamızın en başında Spotify Plus uygulamasında yapılan alışılmadık bir değişiklik dikkatimizi çekti. Kullanıcılar, resmi olmayan bir kaynaktan favori uygulamalarının, hem çevrimiçi hem de çevrimdışı olarak sınırsız dinleme sağlayan, ücretsiz ve kilitsiz bir abonelik sunan yeni bir sürümünü indirmeye davet edildi. Güzel yeşil Spotify MOD APK İndir düğmesi çok cazip görünüyor, değil mi? Durun! Bu kötü amaçlı bir yazılım. Güvenlik Onaylı ve Resmi Sertifika garantilerini boş verin; bu uygulama büyük bir yıkıma sebep olacak.

Tüm versiyonlar indirmeye açık olsa da ben asla yanlış olanı indirmem. Necro veya diğer Truva atları da buralarda bir yerde gizleniyor olabilir mi?

Bu uygulama başlatıldığında Truva atı, saldırganların C2 sunucusuna enfekte cihaz hakkında bilgi gönderdi ve yanıt olarak bir PNG resmi indirmek için bir bağlantı aldı. Kötü amaçlı yük, steganografi aracılığıyla bu görüntüye gizlenmişti.

Google Play’deki uygulamalarda

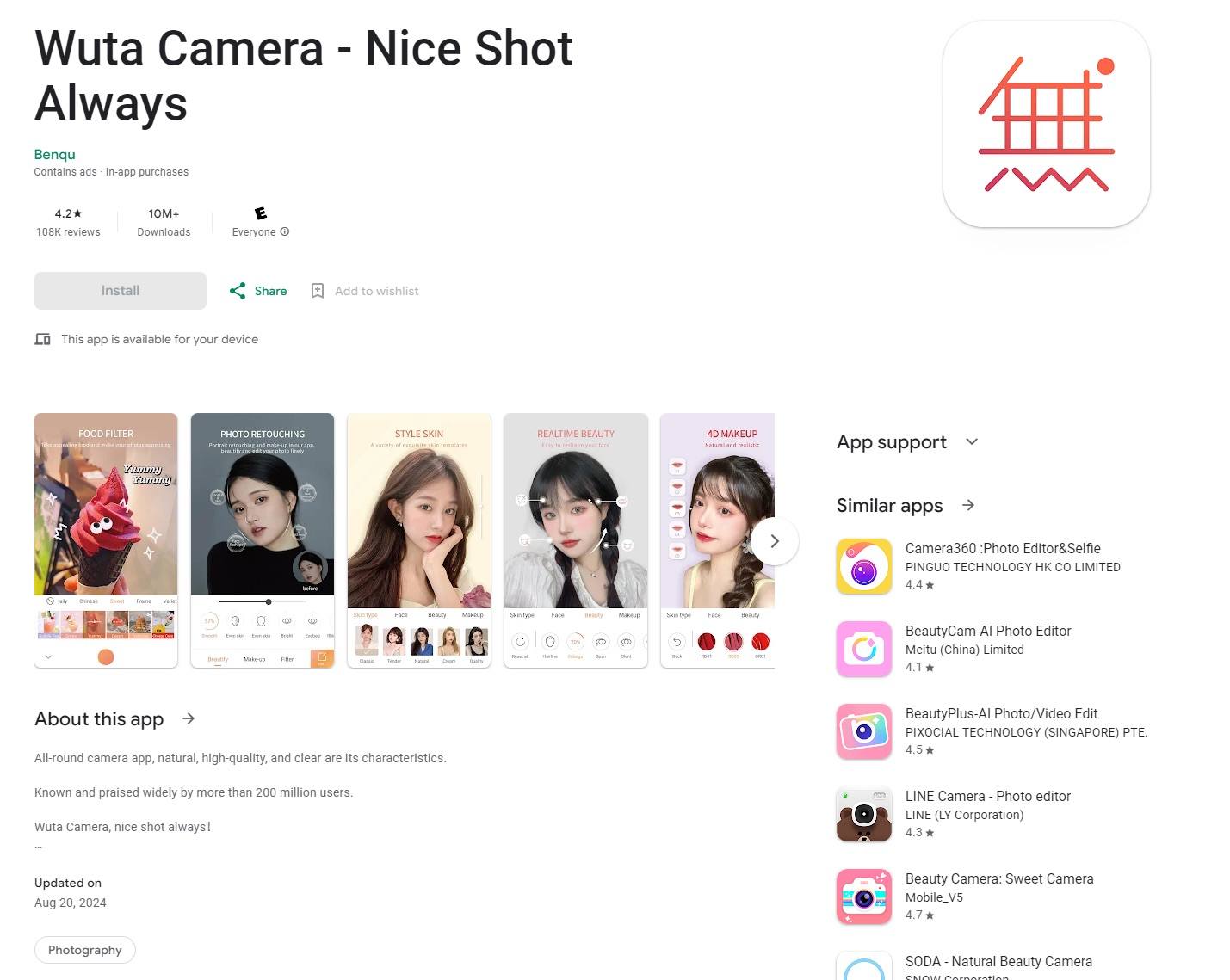

Spotify modu resmi olmayan kanallar aracılığıyla dağıtılırken, Necro bulaşmış Wuta Camera, Google Play’de kendine yer buldu ve uygulama buradan 10 milyondan fazla kez indirildi. Verilerimize göre Necro yükleyicisi, Wuta Camera’nın 6.3.2.148 sürümüne sızmış olup, temiz sürümleri 6.3.7.138’den başlamaktadır. Dolayısıyla, sürümünüz bundan daha düşükse, hemen güncellemeniz gerekir.

Max Browser’ın kitlesi çok daha küçük; sadece bir milyon kullanıcı. Necro, 1.2.0 sürümünde uygulama koduna sızdı. Uygulama, bildirimimizin ardından Google Play’den kaldırıldı, ancak üçüncü taraf kaynaklarda hâlâ mevcut. Elbette bunlara daha da az güvenilmelidir, çünkü tarayıcının Truva atlı sürümleri hâlâ orada aktif durumda olabilir.

WhatsApp, Minecraft ve diğer popüler uygulamaların modlarında

Alternatif mesajlaşma istemcileri genellikle resmi kuzenlerinden daha fazla özelliğe sahiptir. Ancak ister Google Play’de ister üçüncü taraf bir sitede olsun, tüm modlara şüpheli yaklaşmalısınız, çünkü genellikle Truva atlarıyla birlikte gelirler.

Örneğin, resmi olmayan kaynaklardan dağıtılan Necro yükleyicili WhatsApp modlarının yanı sıra Minecraft, Stumble Guys, Car Parking Multiplayer ve Melon Sandbox için modlar bulduk. Ve bu seçki kesinlikle rastgele değil zira saldırganlar, her zaman en popüler oyunları ve uygulamaları hedef alır.

Necro’ya karşı nasıl korunulur?

Öncelikle, resmi olmayan kaynaklardan uygulama indirilmemesini şiddetle tavsiye ediyoruz çünkü cihaza bu şekilde bulaşma riski son derece yüksek. İkinci olarak, Google Play ve diğer resmi platformlardaki uygulamalar da makul düzeyde bir şüpheyle değerlendirilmeli. Wuta Camera gibi 10 milyon indirmeye sahip popüler bir uygulama bile Necro karşısında yetersiz kaldı.

- Bir Truva atı tarafından hazırlıksız yakalanmamak için cihazlarınızı koruduğunuzdan emin olun. Kaspersky for Android, Necro ve diğer benzer zararlı yazılımları algılar.

- İndirmeden önce mağazadaki uygulama sayfasını kontrol edin. Özellikle düşük puanlı incelemelere bakmanızı öneririz, çünkü bunlar genellikle potansiyel tuzaklar hakkında uyarı verir. Hem övgü dolu yorumların sahte olması hem de şişirilmiş bir değerlendirme puanı sağlamak kolaydır.

- Modlardan veya hacklenmiş sürümlerden uzak durun. Bu tür uygulamalar neredeyse her zaman, en zararsızlarından CanesSpy gibi mobil casus yazılımlara kadar, her türlü Truva atı ile doludur.

android

android

İpuçları

İpuçları