Birçok macOS kullanıcısı, işletim sistemlerinin kötü amaçlı yazılımlara karşı bağışıklığı olduğunu ve bu nedenle ekstra güvenlik önlemleri almaları gerekmediğini düşünüyor. Gerçekte ise durum bundan çok uzak ve yeni tehditler ortaya çıkmaya devam ediyor.

macOS kullanıcılarını etkileyen virüsler var mı?

Evet, hem de çok sayıda. Daha önce Kaspersky Daily ve Securelist’te ele aldığımız bazı Mac kötü amaçlı yazılım örneklerini burada bulabilirsiniz:

- Popüler macOS uygulamalarının korsan sürümleri olarak gizlenmiş kripto cüzdan çalan bir Truva Atı.

Bu Truva Atı’nın kötü amaçlı yükü “aktivatör” içinde saklanır. Kırılan uygulama başlatılana kadar çalışmayacaktır.Kaynak

- “Kripto varlıklar ve finansal istikrar için riskleri” başlıklı bir PDF belgesi kılığındaki bir başka kripto hırsızı Truva Atı

- Kötü niyetli trafiği yönlendirmek amacıyla yasa dışı proxy sunucularından oluşan bir ağ oluşturmak için virüslü Mac’leri kullanan yine bir Truva atı.

- Sahte bir Safari güncellemesi olarak dağıtılan Atomic stealer’ı da unutmayalım.

Bu listeyi geçmiş tehditlerle devam ettirebiliriz, ancak şimdi bunun yerine macOS kullanıcılarını hedef alan en son saldırılardan birine, yani Banshee hırsızına odaklanalım…

Banshee ne yapar?

Banshee tam teşekküllü bir bilgi hırsızıdır. Bu, virüs bulaşmış cihazda (bizim durumumuzda bir Mac) değerli verileri arayan ve bunları saldırıyı gerçekleştiren suçlulara gönderen bir kötü amaçlı yazılım türüdür. Banshee öncelikle kripto para ve blok zinciri ile ilgili verileri çalmaya odaklanır.

Bu kötü amaçlı yazılımın sisteme girdikten sonra yaptığı şey şudur:

- Google Chrome, Brave, Microsoft Edge, Vivaldi, Yandex Browser ve Opera gibi çeşitli tarayıcılarda kayıtlı girişleri ve parolaları çalar.

- Hırsız; Coinbase Wallet, MetaMask, Trust Wallet, Guarda, Exodus ve Nami dahil olmak üzere çoğu kripto cüzdanlarıyla ilgili 50’den fazla uzantıyı hedef alarak tarayıcı uzantıları tarafından depolanan bilgileri çalar.

- Authenticator.cc tarayıcı uzantısında depolanan 2FA belirteçlerini çalar.

- Exodus, Electrum, Coinomi, Guarda, Wasabi, Atomic ve Ledger dahil olmak üzere kripto para cüzdanı uygulamalarını arar ve bunlardan veri çıkarır.

- Sistem bilgilerini toplar ve sahte bir parola giriş penceresi görüntüleyerek macOS parolasını çalar.

Banshee; tüm bu verileri düzgün bir şekilde bir ZIP arşivinde derler, ardından basit bir XOR parolası ile şifreleyerek saldırganların komuta ve kontrol sunucusuna gönderir.

Banshee’nin geliştiricileri en son sürümlerinde, yerleşik macOS antivirüsü XProtect’i atlatma özelliğini de eklediler. Bu kötü amaçlı yazılım, ilginç bir şekilde, tespit edilmekten kaçınmak için XProtect’in kendisini korumak için kullandığı algoritmanın aynısını kullanarak kodunun önemli bölümlerini şifreliyor ve yürütme sırasında bunları anında çözüyor.

Banshee nasıl yayılır?

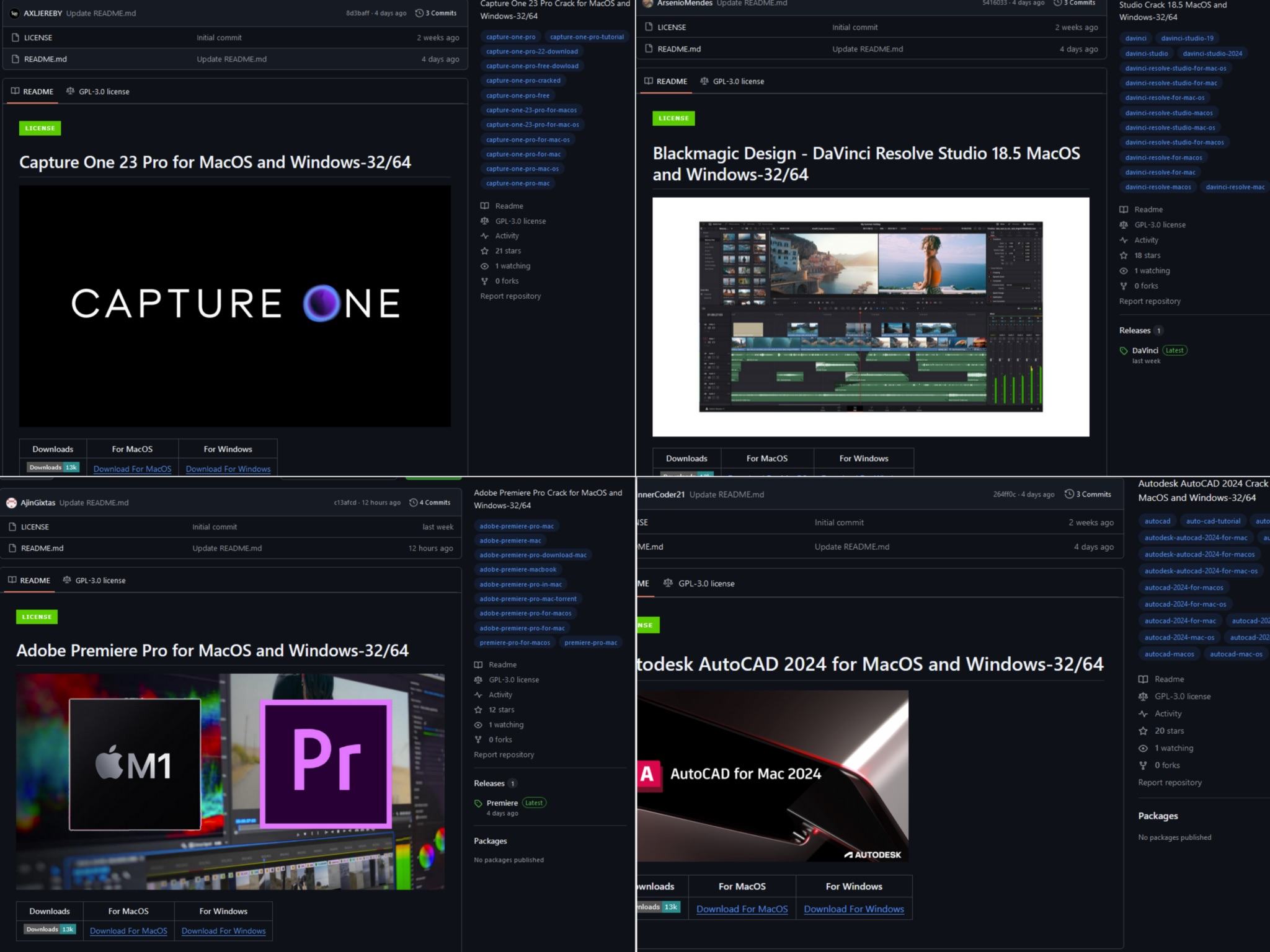

Banshee’nin operatörleri, kurbanlarına ulaşmak için öncelikle GitHub’ı kullandılar. Yem olarak Autodesk AutoCAD, Adobe Acrobat Pro, Adobe Premiere Pro, Capture One Pro ve Blackmagic Design DaVinci Resolve gibi pahalı yazılımların kırılmış sürümlerini yüklediler.

Banshee’nin yaratıcıları, kötü amaçlı yazılımı korsan yazılım kisvesi altında yaymak için GitHub’ı kullandılar. Kaynak

Saldırganlar genellikle aynı anda hem macOS hem de Windows kullanıcılarını hedef alıyordu; Banshee genellikle Lumma adlı bir Windows hırsızı ile eşleştirildi.

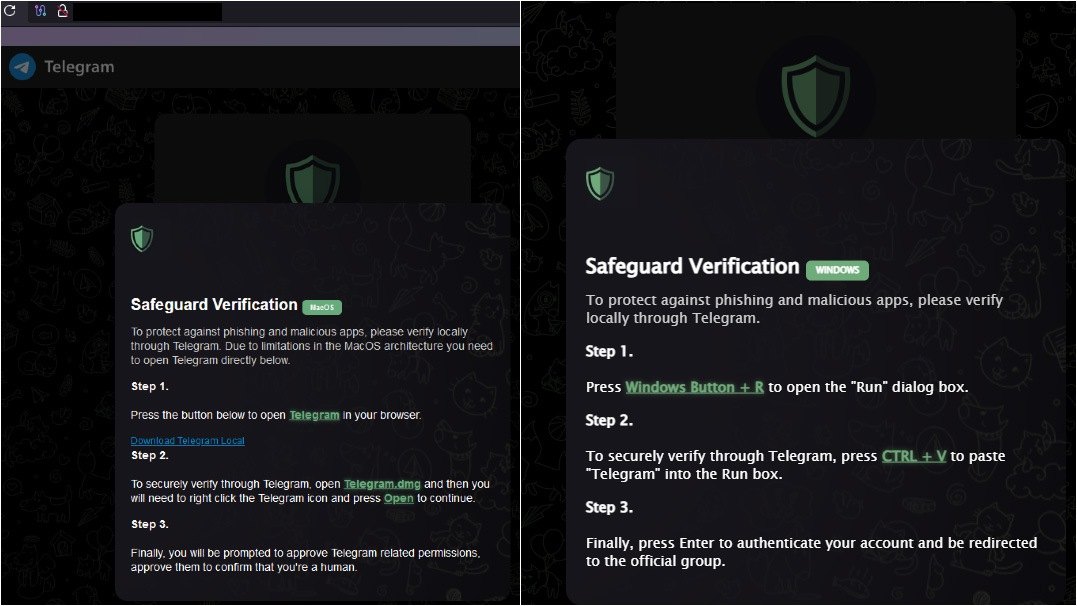

Hırsızın kaynak kodu sızdırıldıktan sonra keşfedilen bir başka Banshee kampanyası (daha fazlası aşağıda), macOS kullanıcılarına sözde kimlik avı ve kötü amaçlı yazılımlara karşı koruma sağlamak için tasarlanmış “Telegram Local”ı indirmelerini öneren bir kimlik avı sitesini içeriyordu. Elbette, indirilen dosyaya virüs bulaşmıştı. İlginç bir şekilde, diğer işletim sistemlerinin kullanıcıları zararlı bağlantıyı görmüyordu bile.

Bir kimlik avı sitesi “Telegram Local” olarak gizlenmiş Banshee’yi indirmeyi teklif ediyor, ancak yalnızca macOS kullanıcılarına (solda). Kaynak

Banshee’nin geçmişi ve geleceği

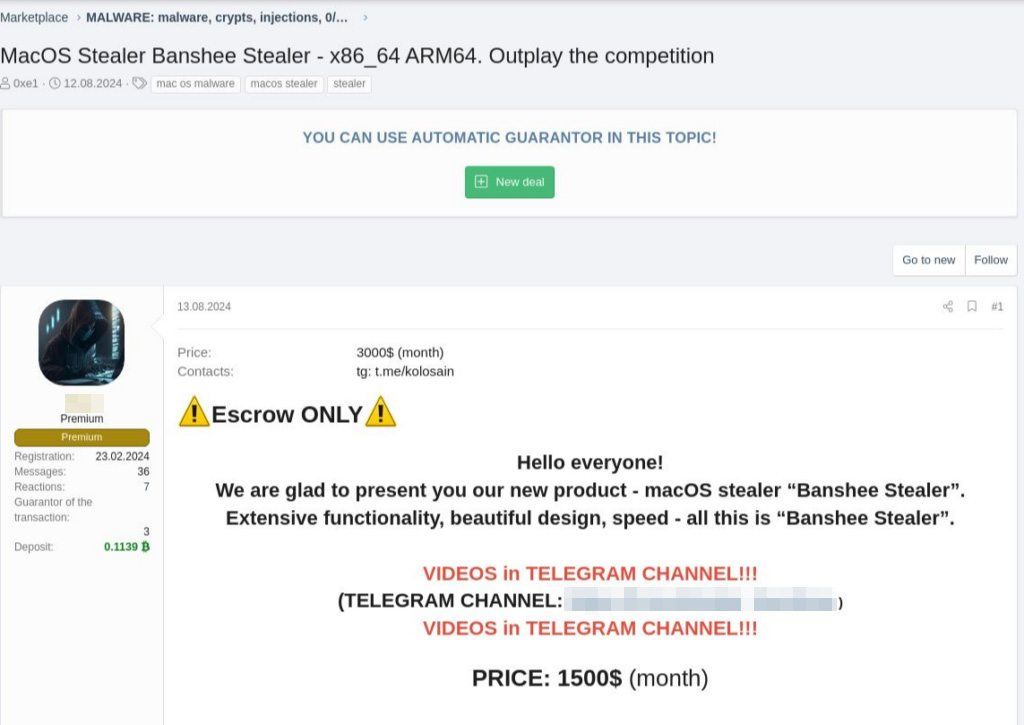

Şimdi Banshee’nin oldukça ilginç olan hikayesine geçelim. Bu kötü amaçlı yazılım ilk olarak Temmuz 2024’te ortaya çıktı. Geliştiricileri bunu bir hizmet olarak kötü amaçlı yazılım (MaaS) aboneliği olarak pazarladı ve aylık 3000 dolar ücret talep etti.

İşler pek iyi gitmemiş olmalı ki Ağustos ortasına kadar fiyatı %50 düşürerek aylık aboneliği 1500 $’a indirdiler.

Banshee’de indirim yapıldığını duyuran bir hacker sitesi reklamı: Aylık 3000 dolar yerine 1500 dolar. Kaynak

Bir noktada, içerik oluşturucular ya stratejilerini değiştirdi ya da portföylerine bir satış ortaklığı programı eklemeye karar verdi. Ortak kampanyalar için ortaklar bulmaya başladılar. Bu kampanyalarda, Banshee’nin yaratıcıları kötü amaçlı yazılımı sağladı ve ortaklar gerçek saldırıyı gerçekleştirdi. Geliştiricilerin fikri, kazancı yarı yarıya bölüşmekti.

Ancak, bir şeyler çok yanlış gitmiş olmalı. Kasım ayının sonlarında Banshee’nin kaynak kodu sızdırıldı ve bir hacker forumunda yayınlandı, böylece kötü amaçlı yazılımın ticari hayatı sona erdi. Geliştiriciler işi bıraktıklarını açıkladılar ancak öncesinde tüm projeyi 1BTC’ye ve ardından 30.000 $’a satmaya çalıştılar; büyük olasılıkla sızıntıyı öğrenmişlerdi.

Bu durum, macOS’u hedef alan bu ciddi hırsızlık aracının birkaç aydır herkes tarafından tamamen ücretsiz olarak kullanılabildiği anlamına geliyor. Daha da kötüsü, kaynak kodu da mevcut olduğundan, siber suçlular artık Banshee’nin kendi değiştirilmiş sürümlerini oluşturabilirler.

Ve kanıtlara bakılırsa, bu zaten gerçekleşiyor. Örneğin, Banshee’nin orijinal sürümleri, işletim sistemi Rusça dilinde çalışıyorsa çalışmayı durduruyordu ancak en son sürümlerden biri dil kontrolünü kaldırdı, yani Rusça konuşan kullanıcılar da artık risk altında.

Kendinizi Banshee ve diğer macOS tehditlerinden nasıl korursunuz?

İşte macOS kullanıcılarının güvende kalması için bazı ipuçları:

- Mac’inize korsan yazılım yüklemeyin. Çünkü bunu yaptığınızda bir Truva Atı yazılımı ile karşılaşma riskiniz çok yüksektir ve sonuçları ağır olabilir.

- Bu, özellikle kripto para işlemleri için de aynı Mac’i kullanıyorsanız geçerlidir. Bu durumda, potansiyel mali zarar, orijinal yazılım satın alarak yapacağınız tasarrufları önemli ölçüde aşabilir.

- Genel olarak, gereksiz uygulamaları yüklemekten kaçının ve artık kullanmadığınız programları kaldırmayı unutmayın.

- Tarayıcı eklentilerine dikkat edin. İlk bakışta zararsız görünebilirler, ancak birçok uzantı tüm web sayfalarının içeriğine tam erişime sahiptir ve bu da onları tam teşekküllü uygulamalar kadar tehlikeli hale getirir.

- Ve tabii ki Mac’inize güvenilir bir antivirüs yüklediğinizden emin olun. Gördüğümüz gibi, macOS’u hedef alan kötü amaçlı yazılımlar son derece gerçek bir tehdittir.

Son olarak, Kaspersky güvenlik ürünleri, Trojan-PSW.OSX.Banshee tanısı ile birçok Banshee varyantını tespit edebilir ve engelleyebilir. Bazı yeni sürümler AMOS hırsızı ile benzerlik gösterir, bu nedenle Trojan-PSW.OSX.Amos.gen olarak sınıflandırılarak da tespit edilebilirler.

apple

apple

İpuçları

İpuçları